PEC: come, quando e perchè

Fin dal 1997 le leggi italiane hanno riconosciuto l’importanza delle comunicazioni elettroniche all’interno di un contesto nel quale siano legalmente valide in vari ambiti: nel 2005, dopo due anni di sperimentazione, sono state definite le caratteristiche della posta elettronica certificata (nota con l’acronimo PEC), fornendo quindi valenza ufficiale (e legale) rispetto alla posta elettronica tradizionale.

Cosa è la PEC?

Le principali caratteristiche della PEC sono state introdotte all’interno di un apposito documento (RFC6109), nel quale i suoi ideatori hanno presentato alla comunità internet le caratteristiche di questo genere di comunicazione elettronica. La progettazione del sistema software nel suo insieme è stata promossa dal DigitPA nostrano, seguito come si accennava poco fa da una fase di test molto complessa, finalizzata a garantire robustezza, interoperabilità e sicurezza.

Cosa garantisce la PEC?

La garanzia di operazioni sicure su internet (altresì dette genericamente “transazioni”) è legata all’utilizzo della crittografia nella comunicazione, la quale riesce ad offrire quattro caratteristiche fondamentali alla stessa in termini di identità sicura del mittente, integrità del messaggio, confidenzialità della comunicazione e non ripudiabilità del messaggio. Tutte cose pensate per adattarsi ai contesti ufficiali, e che tendono a coincidere nella pratica ad una comunicazione mediante raccomandata con ricevuta di ritorno.

Gli attori della PEC

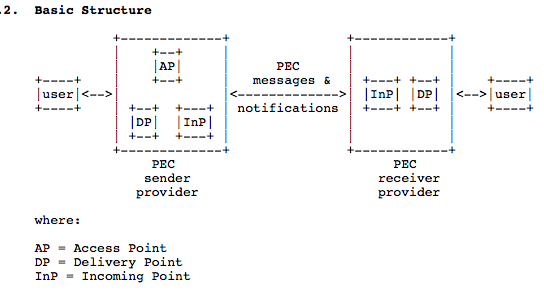

All’interno della Posta Elettronica Certificata sono identificati una serie di “attori” che agiscono al fine di cooperare e garantire le quattro caratteristiche di cui sopra nella loro interezza: i principali sono quelli elencati di seguito. Si assume che ci troviamo, tanto per chiarire, all’interno di un contesto nel quale chi invia (un sender) mandi un documento ufficiale ad un receiver, includendovi informazioni che rispettino i requisiti. Gli elementi più importanti da considerare sono i seguenti.

- Dati di certificazione: informazioni aggiuntive allegate al messaggio originale, tra cui data ed ora dell’invio, indirizzo del mittente, indirizzo/i dei riceventi (o del ricevente), oggetto ed identificatore del messaggio.

- PEC provider: si tratta dell’hoster che garantisce il supporto tecnologico al processo, l’entità che in altri termini può manipolare i domini PEC mediante appositi punti di accesso, ricezione e consegna. Esso dispone della possibilità di firmare digitalmente un documento, interagire con altri PEC provider ed altro ancora.

- chiave di sicurezza del provider PEC: si tratta di una chiave di sicurezza che viene concessa dalla DigitPA, al fine di garantire ad ognuno il livello di riservatezza necessario.

- time stamp: si tratta della marca temporale, non manipolabile e non ripudiabile, che viene attribuita al documento trasmesso.

- Stato di messaggio “Inviato”: si considera un messaggio come inviato nel momento in cui, dopo numerosi controlli, un sender ha accettato l’invio del messaggio e restituisce una notifica apposita (server-user acceptance).

- Stato di messaggio “Ricevuto”: si considera un messaggio come ricevuto nel momento in cui viene memorizzato nella mailbox del receiver, ed il receiver ha accettato la ricezione del messaggio restituendo una ulteriore notifica apposita.

Il messaggio inviato, dunque, viene inserito all’interno di un’apposita “busta” e firmato digitalmente (o crittografato) mediante la chiave privata del provider di PEC. Un certificato X.509V3 viene associato alla chiave è altresì incluso nella spedizione, costituendo il cosiddetto formato S/MIME V3 o “multipart/signed“. I requisiti specifici del certificato sono descritti dettagliatamente all’interno del documento citato all’inizio. Perchè il receiver del messaggio possa ricevere il messaggio di PEC e verificare la firma, è quindi necessario che il nome del sender coincida con quello indicato nel certificato X.509V3.

Struttura di una comunicazione PEC

L’immagine allegata rappresenta schematicamente come avviene la comunicazione: da ambo i lati abbiamo una coppia di utenti (user) di cui il primo desidera inviare una email con valore legale all’altro. Per farlo utilizza un’apposita triade costituita da Access Point, Delivery Point ed Incoming Point che permettono di inviare il messaggio in modo sicuro, secondo la modalità sopra descritta. Il ricevente non dispone di un Access Point in quanto formalmente non necessario, visto che tale “blocco” possiede solo la responsabilità di effettuare il “check in” iniziale del messaggio, verificarne l’integrità, assicurarsi che non presenti virus ed inviare alcune comunicazioni formali all’utente. Durante la comunicazione si farà anche in modo di garantire l’unicità di ogni singolo ID di messaggio, il che permetterà di tracciare correttamente tutto quello che ci serve. Il Delivery Point, dal canto suo, serve a gestire le fasi intermedie che abbiamo descritto, mentre l’Incoming Point serve ad implementare materialmente le consuete procedura di invio mediante SMTP, sia del messaggio che delle eventuali notifiche di invio e ricezione.

Cosa comporta la PEC?

Per quanto abbiamo descritto nell’articolo, la Posta Certificata garantisce identità sicura del mittente, integrità del messaggio, confidenzialità della comunicazione e non ripudiabilità del messaggio: questo permette di far conferire alla stessa un valore legale, quindi utile per la notifica ufficiale di comunicazioni ufficiali, e per fare in modo – da quanto è stata adottata per la pubblica amministrazione – di evitare lunghe code negli uffici.

Perchè dovrei utilizzare una PEC?

Se sei un’azienda, un professionista o un imprenditore la legge ti obbliga a disporre di una PEC per inviare e ricevere comunicazioni ufficiali da pubblica amministrazione (PA) ed altro ancora. La partecipazione ad alcuni bandi di concorso e finanziamenti per le aziende, inoltre, avviene obbligatoriamente mediante la tecnologia di Posta Certificata (e non è solitamente consentita per via cartacea): questo permette di snellire notevolmente le procedura, e fare in modo di velocizzare questo come altri processi analoghi.

Link suggerito: la Posta Certificata di Keliweb